In deze tijden van SIEM & SOC was ik nieuwsgierig wat er te bereiken was in combinatie met de UniFi Dreammachine Pro (UDM PRO).

Ter voorbereiding heb ik een Debian 9 (Microsoft ondersteunde op moment van schrijven een Debian 11 vm niet) ingericht en hierop de volgende packages geinstalleerd: gpg, gdb, python en rsyslog (over die laatste heb ik mijn twijfels want uiteindelijk sturen we de data rechtstreeks naar de agent van Microsoft die op zijn eigen poort luistert).

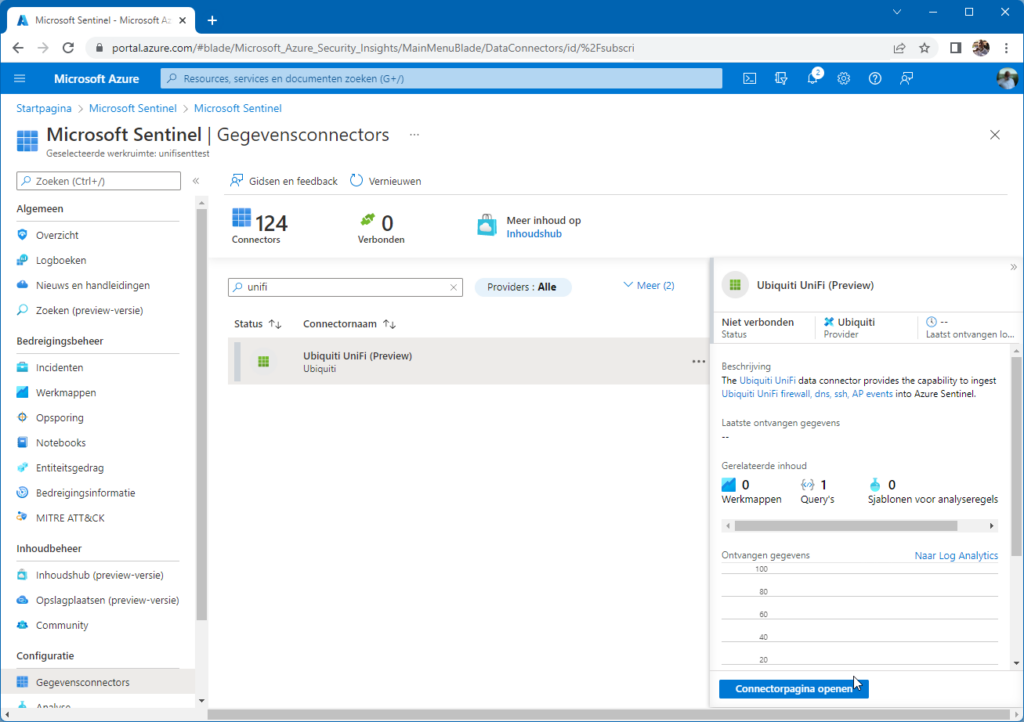

Dan kunnen we nu naar portal.azure.com gaan. Daar moeten we een zogenaamde “log workspace” aanmaken, waarop we Microsoft Sentinel activeren. Eenmaal Sentinel in de lucht, richten we daar een connector voor UniFi in.

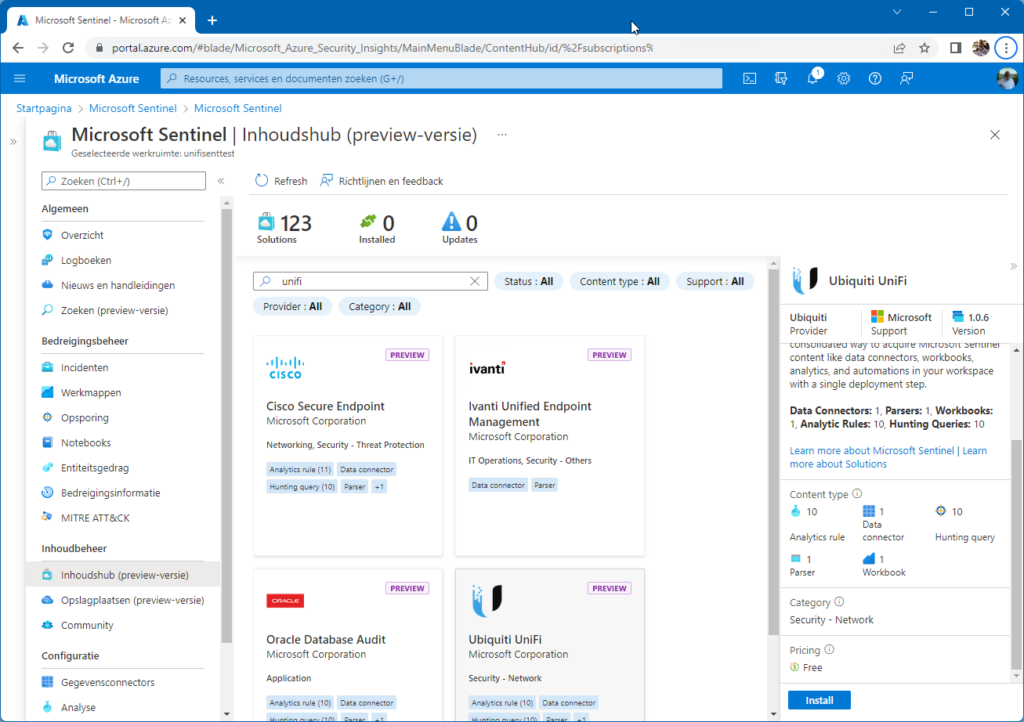

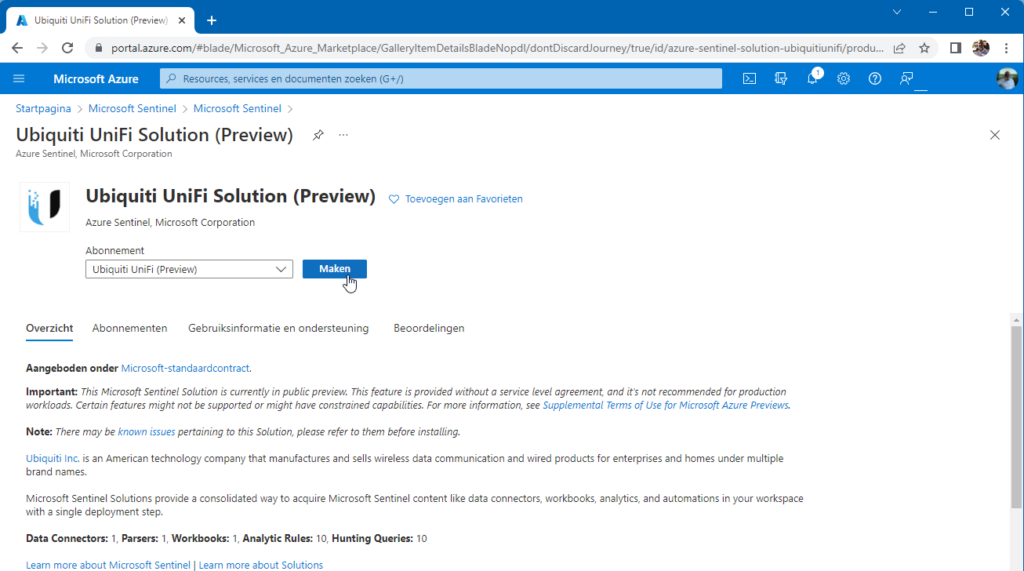

Ga naar portal.azure.com. Via de inhoudshub (preview) / Solutions (preview) installeer je de UniFi data collector.

Vervolgens ga je naar de Ubiquity UniFi gegevensconnector en open je de Connector pagina.

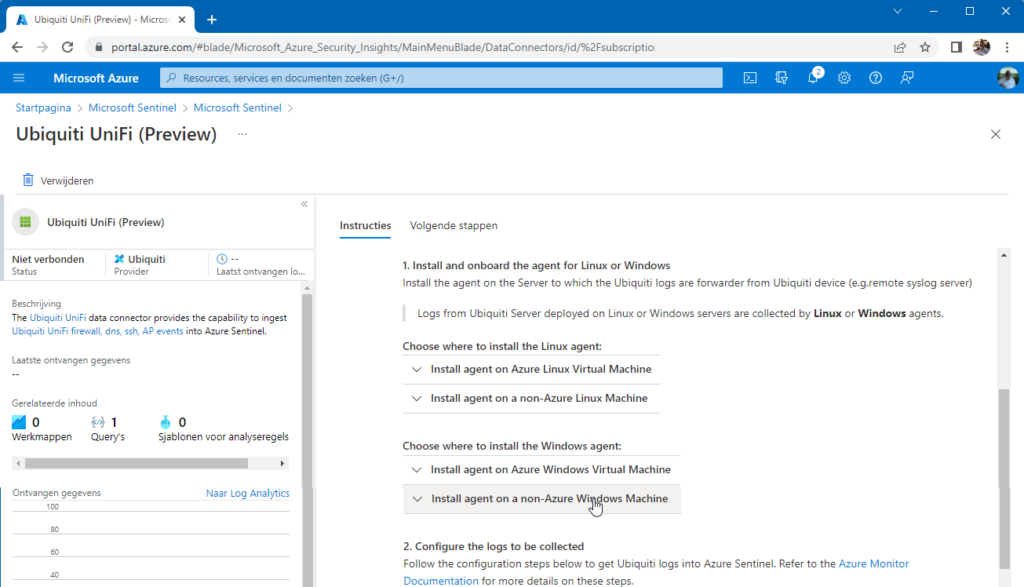

Op deze connectorpagina vind je download links om de agent op je syslog machine te installeren. In mijn geval Ubuntu LTS machine. Wanneer je een eigen linux syslog machine hebt, kies je voor Install agent on a non-Azure Linux Machine.

Op de pagina die volgt, vind je de diverse ID’s en sleutels die je nodig hebt. Zoals je ziet worden ook windows installers aangeboden, maar de preview van de UniFi collector is enkel voorzien van gedetailleerde uitrol informatie in combinatie met een Linux syslog server.

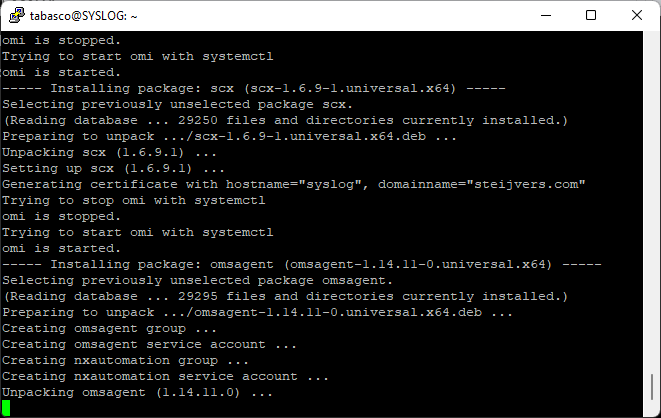

Zie https://github.com/microsoft/OMS-Agent-for-Linux#azure-install-guide en klik met rechts op “Download latest OMS Agent for Linux (64-bit).

wget https://github.com/microsoft/OMS-Agent-for-Linux/releases/download/OMSAgent_v1.14.11-0/omsagent-1.14.11-0.universal.x64.sh Vervolgens kun je de installatie handmatig doen:

sh ./omsagent-1.14.11-0.universal.x64.sh --install -w <workspace id> -s <shared key>

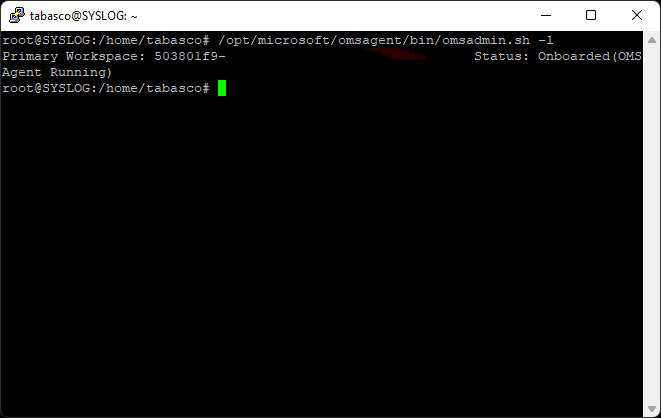

Na de installatie voer je het volgende commando in, om te zien of je verbonden bent met je workspace:

/opt/microsoft/omsagent/bin/omsadmin.sh -l

Download de Ubiquiti.conf, voorzie deze van het workspace id en plaats deze vervolgens in /etc/opt/microsoft/omsagent/workspace-id/conf/omsagent.d/ op je syslog machine.

Ik heb daarop nog een chown uitgevoerd, zodat de files niet langer van root waren:

chown omsagent:omiusers Ubiquiti.conf

Herstart hierna de omsagent:

/opt/microsoft/omsagent/bin/service_control restart

Het poortnummer dat je in de Ubiquity.conf file hebt gevonden, pas je samen met het IP-Adres van je syslog host toe in je UDM PRO. Default is dit poort 22022. Om te controleren dat er iets binnen komt kun je met tcpdump een controle uitvoeren:

tcpdump -i ens160 port 22022

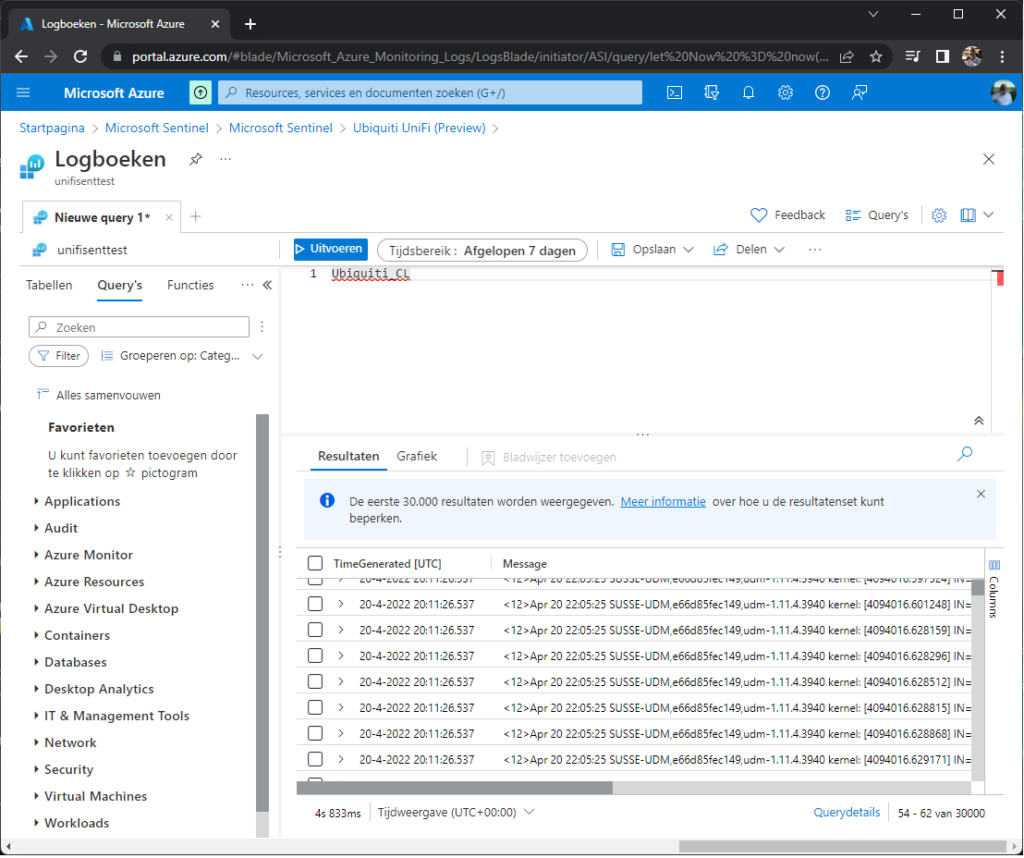

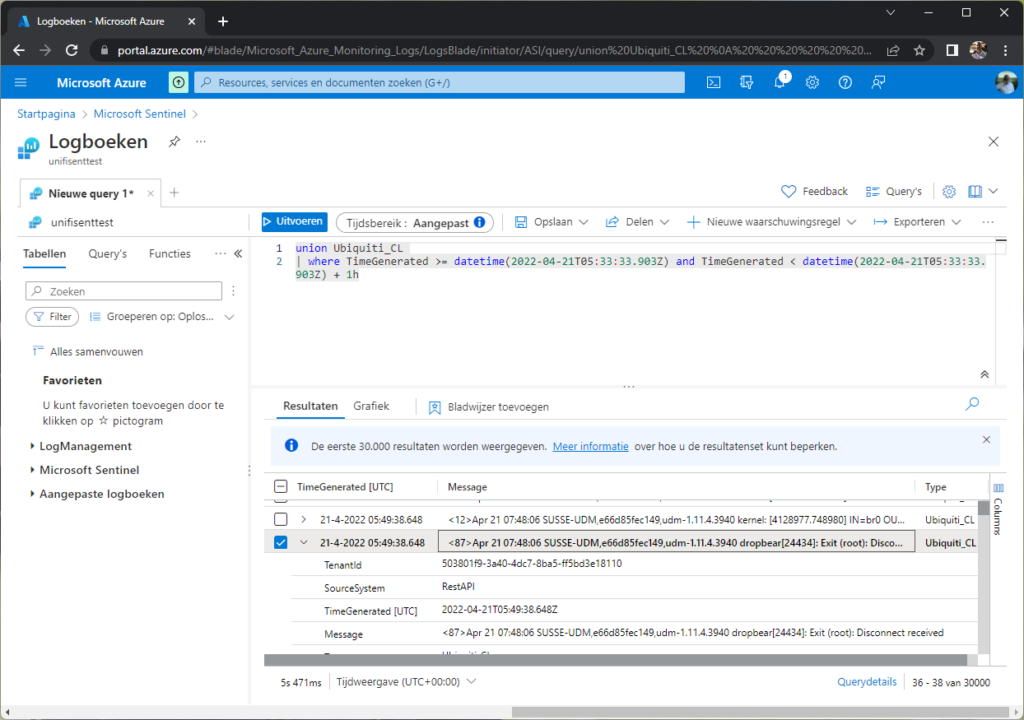

Vervolgens kun je binnen je logcollector een query doen ter controle. The magic word is: Ubiquiti_CL

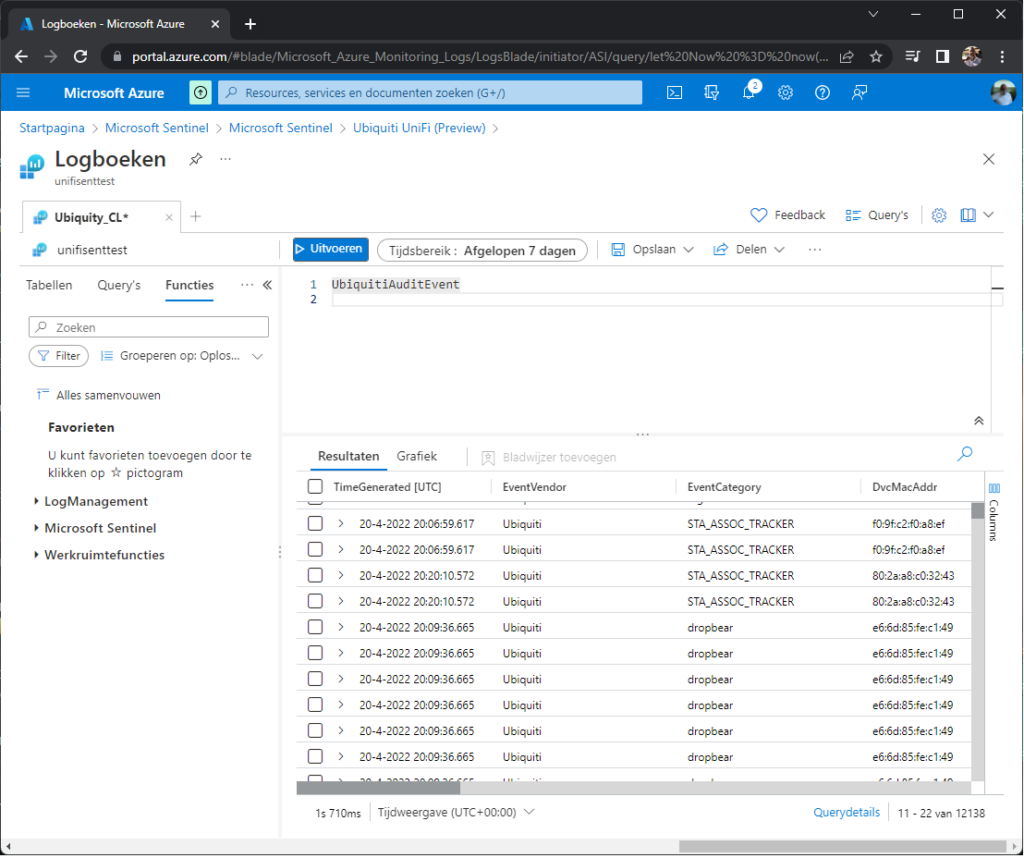

Via de “functies” kun je met “UbiquityAuditEvent” al wat meer nuttige, of liever gezegd interessante zaken uit de logging halen:

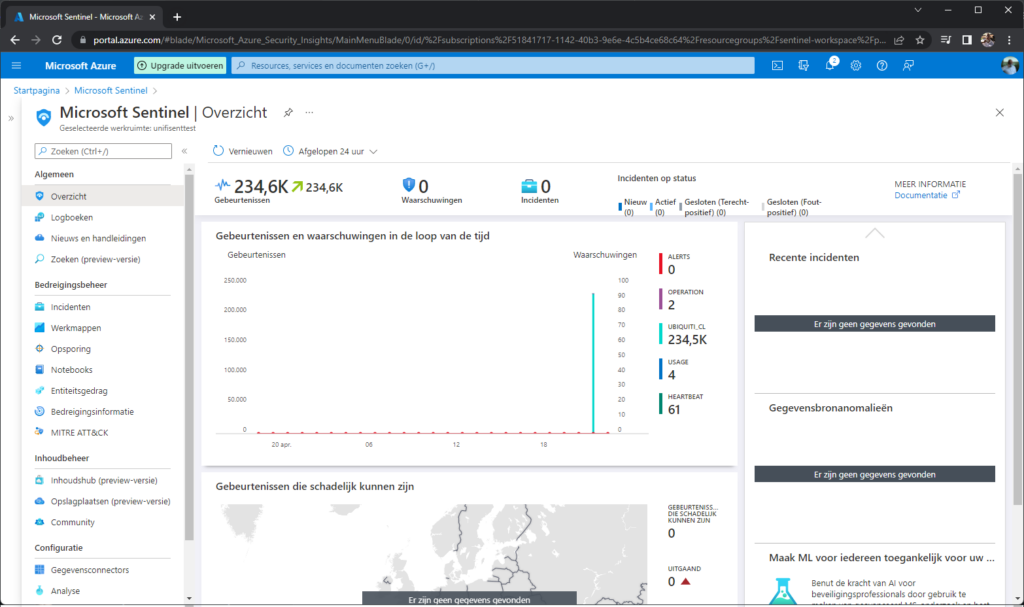

Mijn UDM Pro houdt dus een en ander tegen, zoals ik ook verwachtte…

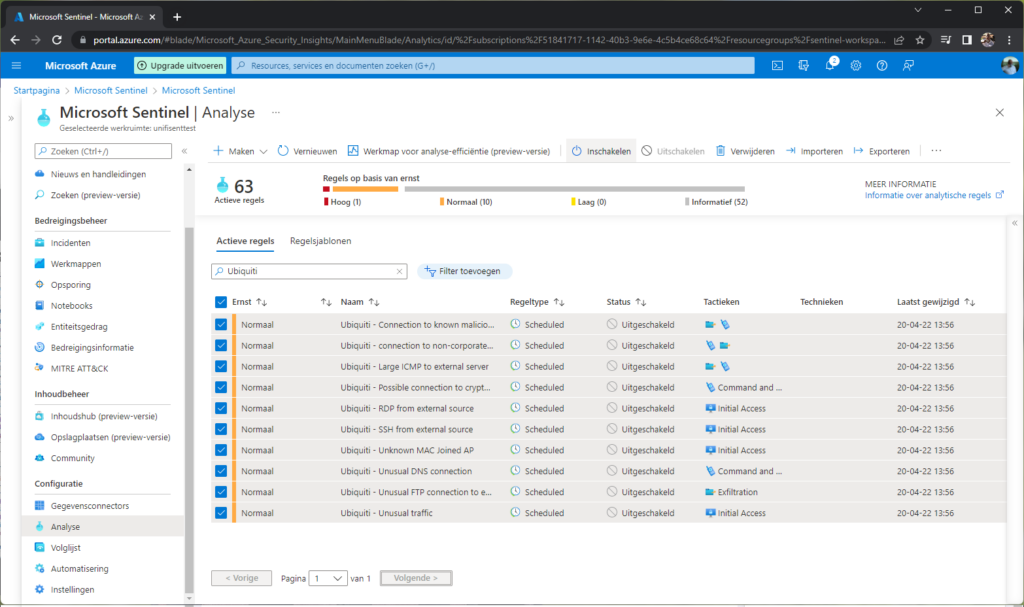

Om meer eruit te halen, ga je naar Analyse, daar zoek je op Ubiquiti en selecteer je alle regels. Druk voorvolgens bovenin op Inschakelen om ze te activeren.

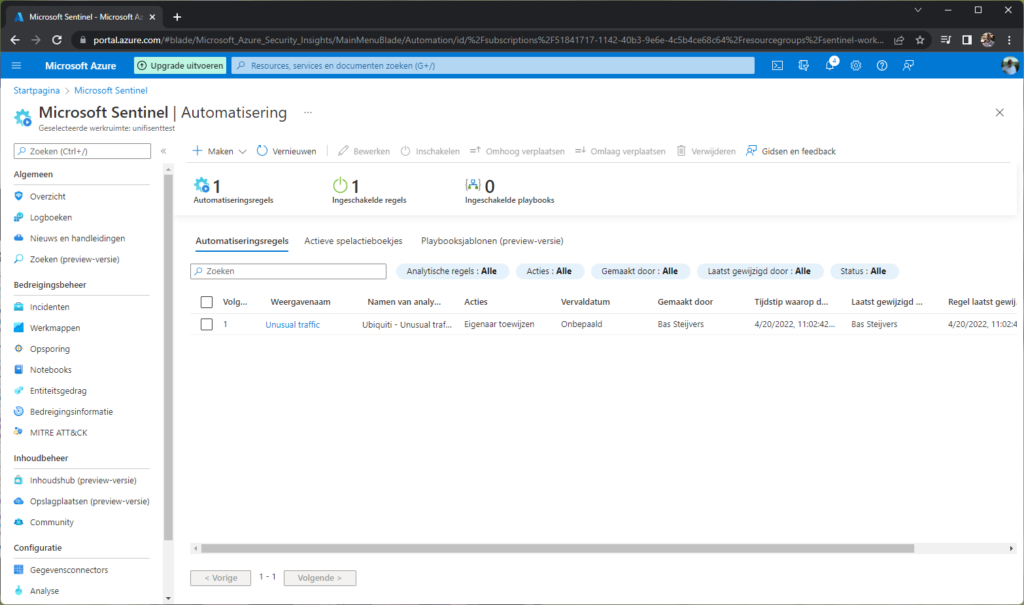

Ook is het mogelijk om zaken te automatiseren. Zo kun je meteen iemand eigenaar maken van een incident waarbij er ongebruikelijk verkeer op het netwerk wordt waargenomen.

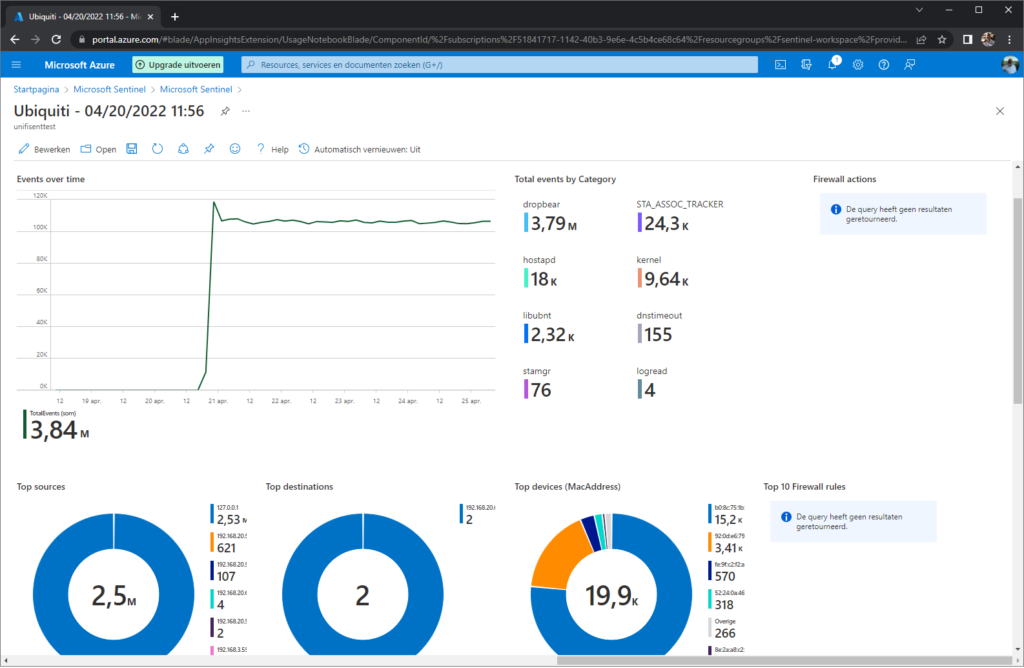

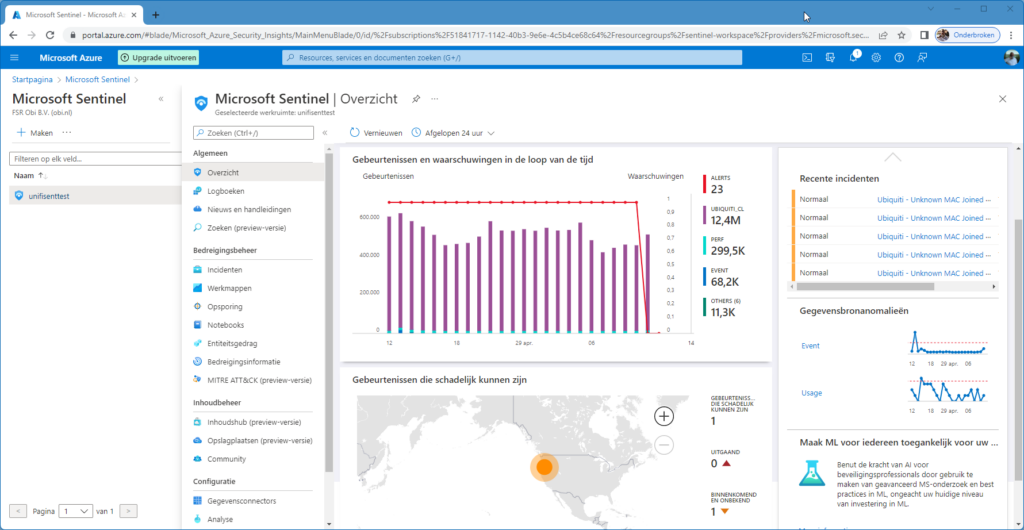

Na een nachtje draaien staat er al meer data in. Zo’n 5.6 miljoen log entries hebben de revue gepaseerd… Het geheel is echter niet optimaal. Wanneer ik verbind via de UI app met mijn wifi, wordt mijn iPhone als een onbekende gebruiker herkend. Ik had verwacht dat het via de UI app als vertrouwd werd gezien. Waarschijnlijk is een azure ad integratie nodig om zo joined devices of known devices te genereren.

De paarse balken, vertegenwoordigen allemaal entries met de tag Ubiquity_CL. Daar blijven de firewall entries redelijk anoniem bij. Wel kun je op die balken klikken, en dan zie je de diverse regels die door de firewall/ips/ids worden gelogd.

Zoals het er naar uitziet, werkt de beschikbare Uniquiti.conf niet optimaal met een UDM PRO. De log entries lijken niet volledig gesplitst te zijn, waardoor een onderstaande voorbeeld regel als 1 bericht wordt gezien dat niet wordt opgesplitst in timestamp, detectie, actie…

<87>Apr 21 07:48:06 SUSSE-UDM,e66d85fec149,udm-1.11.4.3940 dropbear[24434]: Exit (root): Disconnect received

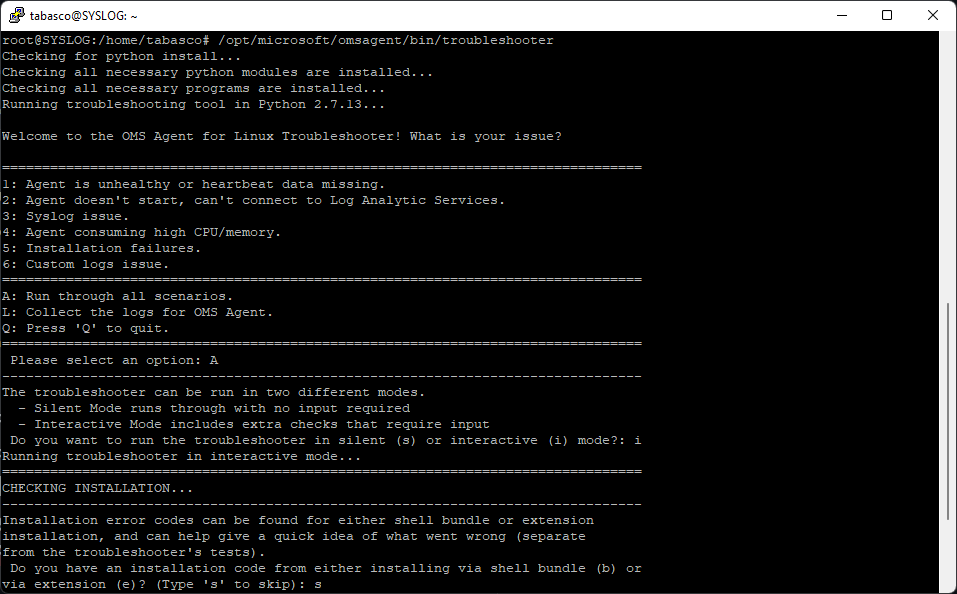

Mocht je overigens tegen issues aanlopen met de omsagent, gebruik dan de troubleshooter.

/opt/microsoft/omsagent/bin/troubleshooter

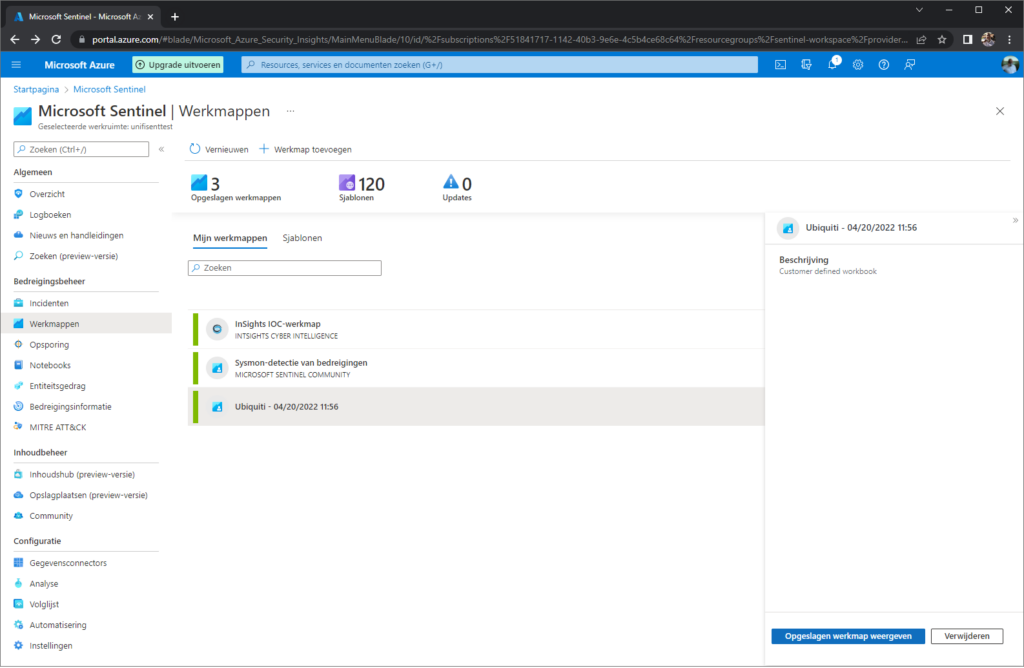

Vervolgens kun je het management voorzien van mooie grafiekjes…